近日,腾讯安全通过安全大数据感知到一款名为截流者的病毒,正在利用多种黑客技术手段恶意篡改应用推广渠道号,意图通过作弊手段牟取推广收益。热门手游、短视频APP广告主们动辄过千万的流量推广预算,正在被病毒黑产吞噬。

经腾讯安全反诈骗实验室分析发现,截流者病毒主要通过某定制的安卓系统FreemeOS系统进行传播,且被截流的应用多为推广“大金主”,包括一些热门手游、知名资讯、流行短视频应用等。

截流者病毒藏身的某定制安卓系统▲

据了解,目前携带截流者病毒的安卓系统主要应用在低端手机厂商设备中,例如小辣椒、天语、欧加、传奇、迪美、米蓝、欧沃等品牌,预计影响用户约200万。由于该病毒主要通过劫持应用渠道付费ID获利,牟取APP广告主的推广费用,因此对手机用户本身影响不大。

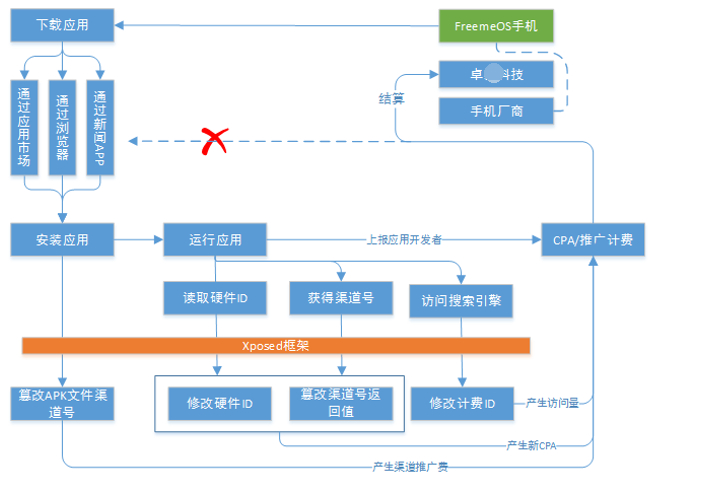

腾讯安全通过安全大数据,追溯到该病毒由上海某科技公司控制的云控平台下发攻击模块和攻击目标,其不仅能够执行篡改应用渠道号、劫持付费ID、篡改新闻应用热点新闻地址等恶意行为,还会通过HOOK技术篡改硬件唯一标识,实现欺骗推广应用反复计费,极大地消耗了APP的推广费用。

截流者病毒盗取推广费用流程图▲

据了解,由于截流者病毒通过FreemeOS系统直接植入到手机设备中,具有极高的隐蔽性,传统安全厂商很难发现其踪迹。

目前腾讯安全反诈骗实验室已经向广告平台、广告主提供运用大数据模型的移动互联网流量反欺诈解决方案。

APP广告主可将自身收到的计费流量数据例如“点击上报”、“激活上报”等上传至反欺诈识别服务接口,反欺诈服务平台即会根据流量数据进行虚假流量评估与识别。